Advertentie

In een recent artikel over het controleren of je dat was getroffen door het hackincident van Gawker Hoe u kunt achterhalen of uw e-mailadres is gelekt via de database van Gawker Lees verder , een van de stappen bij het omzetten van uw e-mailadres in een MD5-hash.

We hadden een paar vragen van lezers die precies vroegen wat er aan de hand was en waarom dit proces nodig was. Het is niet onze stijl om jullie vragen te laten stellen, dus hier is een volledig overzicht van MD5, hashing en een klein overzicht van computers en cryptografie.

Cryptografische hash

MD5 staat voor Message Digest algoritme 5, en werd uitgevonden door de gevierde Amerikaanse cryptograaf Professor Ronald Rivest in 1991 om de oude MD4-standaard te vervangen. MD5 is gewoon de naam voor een soort cryptografische hashingfunctie die Ron bedacht, al in ’91.

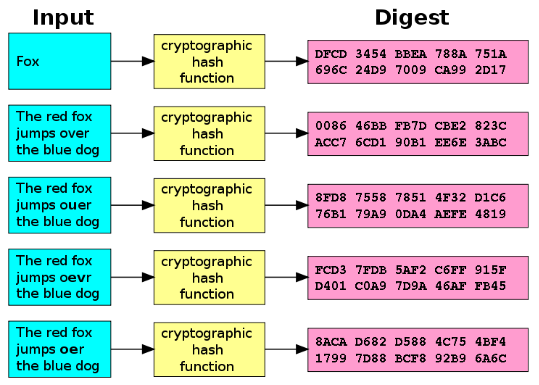

Het idee achter cryptografische hashing is om een willekeurig gegevensblok te nemen en een "hash" -waarde van vaste grootte te retourneren. Het kunnen alle gegevens zijn, van elke grootte, maar de hash-waarde is altijd vast. Probeer het zelf hier.

Cryptografische hashing heeft een aantal toepassingen en er zijn een groot aantal algoritmen (behalve MD5) die zijn ontworpen om een vergelijkbare taak uit te voeren. Een van de belangrijkste toepassingen voor cryptografische hashing is het verifiëren van de inhoud van een bericht of bestand na overdracht.

Als je ooit een bijzonder groot bestand hebt gedownload (Linux distributies, dat soort dingen) zult u waarschijnlijk de hash-waarde hebben opgemerkt die ermee gepaard gaat. Zodra dit bestand is gedownload, kunt u de hash gebruiken om te controleren of het gedownloade bestand op geen enkele manier verschilt van het geadverteerde bestand.

Dezelfde methode werkt voor berichten, waarbij de hash controleert of het ontvangen bericht overeenkomt met het verzonden bericht. Op een heel basaal niveau, als jij en een vriend elk een groot bestand hebben en willen verifiëren dat ze precies hetzelfde zijn zonder de forse overdracht, zal de hash-code het voor je doen.

Hashing-algoritmen spelen ook een rol bij de identificatie van gegevens of bestanden. Een goed voorbeeld hiervan zijn peer-to-peer-netwerken voor het delen van bestanden, zoals eDonkey2000. Het systeem gebruikte een variant van het MD4-algoritme (hieronder) die ook de bestandsgrootte combineerde tot een hash om snel naar bestanden op het netwerk te verwijzen.

Een kenmerkend voorbeeld hiervan is de mogelijkheid om snel gegevens te vinden in hashtabellen, een methode die veel wordt gebruikt door zoekmachines.

Een ander gebruik voor hashes is bij het opslaan van wachtwoorden. Wachtwoorden opslaan als duidelijke tekst is een slecht idee, om voor de hand liggende redenen, dus in plaats daarvan worden ze geconverteerd naar hash-waarden. Wanneer een gebruiker een wachtwoord invoert, wordt het omgezet in een hash-waarde en vergeleken met de bekende opgeslagen hash. Omdat hashen een eenrichtingsproces is, op voorwaarde dat het algoritme goed is, is er theoretisch weinig kans dat het oorspronkelijke wachtwoord wordt ontcijferd uit de hash.

Cryptografische hashing wordt ook vaak gebruikt bij het genereren van wachtwoorden en afgeleide wachtwoorden van één enkele zin.

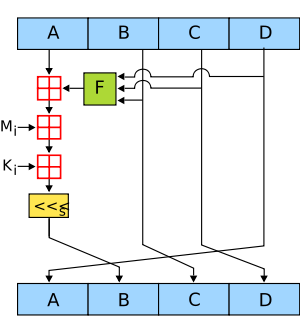

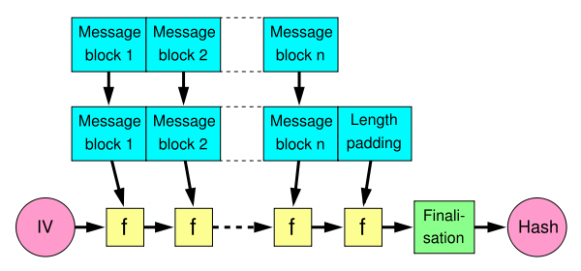

Message Digest-algoritme 5

De MD5-functie biedt een hexadecimaal getal van 32 cijfers. Als we ‘makeuseof.com’ omzetten in een MD5-hash-waarde, zou het er als volgt uitzien: 64399513b7d734ca90181b27a62134dc. Het is gebouwd op een methode genaamd de Merkle ”“ Damgà ¥ rd-structuur (hieronder), die wordt gebruikt om zogenaamde 'botsingsbestendige' hashfuncties te bouwen.

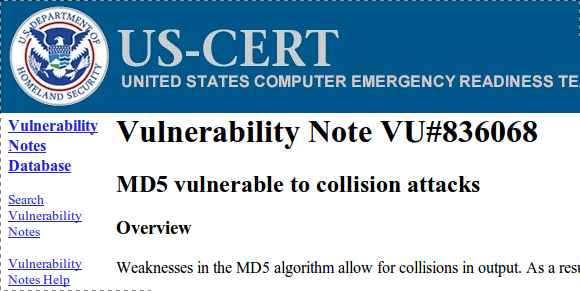

Geen enkele beveiliging is echter allesbestendig en in 1996 werden potentiële gebreken gevonden binnen het MD5-hash-algoritme. Deze werden destijds niet als dodelijk beschouwd en MD5 werd nog steeds gebruikt. In 2004 werd een veel ernstiger probleem ontdekt nadat een groep onderzoekers had beschreven hoe twee afzonderlijke bestanden dezelfde MD5-hashwaarde konden maken. Dit was de eerste keer dat een aanvalsaanval werd gebruikt tegen het MD5-hash-algoritme. Een aanvalsaanval probeert twee arbritaire uitgangen te vinden die dezelfde hash-waarde produceren - vandaar een botsing (twee bestanden die bestaan met dezelfde waarde).

In de komende jaren vonden pogingen om verdere veiligheidsproblemen binnen MD5 te vinden plaats, en in 2008 slaagde een andere onderzoeksgroep erin de aanvalsmethode voor botsingen te gebruiken om SSL-certificaat Geldigheid. Dit kan gebruikers misleiden door te denken dat ze veilig browsen, terwijl dat niet het geval is. Het Amerikaanse ministerie van Binnenlandse Veiligheid aangekondigd dat: "gebruikers moeten het MD5-algoritme in geen enkele hoedanigheid gebruiken. Zoals eerder onderzoek heeft aangetoond, moet het als cryptografisch gebroken en ongeschikt voor verder gebruik worden beschouwd“.

Ondanks de waarschuwing van de overheid maken veel diensten nog steeds gebruik van MD5 en lopen als zodanig technisch risico. Het is echter mogelijk om wachtwoorden te “zouten”, om te voorkomen dat potentiële aanvallers woordenboekaanvallen (bekende woorden testen) tegen het systeem gebruiken. Als een hacker een lijst heeft met willekeurige, vaak gebruikte wachtwoorden en uw gebruikersaccountdatabase, kunnen ze de hashes in de database vergelijken met die op de lijst. Salt is een willekeurige tekenreeks, die wordt gekoppeld aan bestaande wachtwoordhashes en vervolgens opnieuw wordt gehasht. De zoutwaarde en resulterende hash wordt vervolgens opgeslagen in de database.

Als een hacker de wachtwoorden van uw gebruikers wil achterhalen, moet hij eerst de zoute hashes ontcijferen, en dit maakt een woordenboekaanval behoorlijk nutteloos. Salt heeft geen invloed op het wachtwoord zelf, dus je moet altijd een moeilijk te raden wachtwoord kiezen.

Conclusie

MD5 is een van de vele verschillende methoden voor het identificeren, beveiligen en verifiëren van gegevens. Cryptografisch hashen is een essentieel hoofdstuk in de geschiedenis van beveiliging en het verborgen houden van dingen. Zoals met veel dingen die zijn ontworpen met het oog op beveiliging, is iemand er niet meer.

Je hoeft je waarschijnlijk niet al te veel zorgen te maken over hashen en MD5-checksums in je dagelijkse surfgewoonten, maar nu weet je tenminste wat ze doen en hoe ze het doen.

Ooit iets moeten hashen? Verifieer je de bestanden die je downloadt? Kent u goede MD5-webapps? Laat het ons weten in de comments!

Intro-afbeelding: Shutterstock

Tim is een freelance schrijver en woont in Melbourne, Australië. Je kunt hem volgen op Twitter.