Advertentie

Heeft u een persoonlijke blog? Misschien maak je deel uit van de voortdurende bloeiperiode. Als je goed kunt schrijven, prachtige foto's kunt maken en de geest van het publiek kunt vastleggen, is er veel geld te verdienen met bloggen. Het hangt ook af van waar je over blogt. Of je nu 10 miljoen maandelijkse views hebt of slechts 10, je blog kan nog steeds een doelwit zijn voor hackers.

Het relatieve gemak van het hacken van sommige blogplatforms maakt ze een laaghangend fruit voor sommige gewetenloze individuen. Daarnaast zijn er talloze hackmethoden voor de meest populaire blogplatforms, zoals WordPress. Ik laat je een aantal van de meest voorkomende zien, evenals een relatief nieuw stuk uit het handboek van de hacker.

Chrome Font Social Engineering

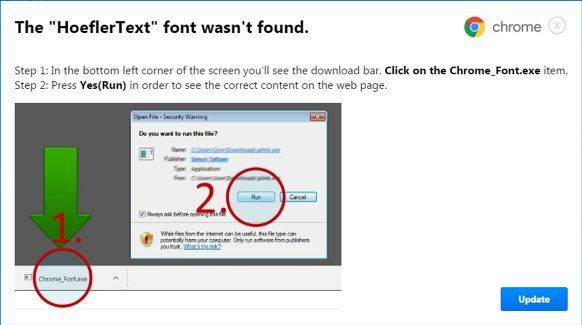

Een aantal websites is gecompromitteerd door een hack die de visuele weergave van de tekst verandert. De aanval gebruikt JavaScript om te veranderen Uw nieuwe beveiligingsdreiging voor 2016: JavaScript RansomwareLocky-ransomware baart beveiligingsonderzoekers zorgen, maar sinds de korte verdwijning en de terugkeer als platformonafhankelijke JavaScript-ransomware-bedreiging zijn de zaken veranderd. Maar wat kun je doen om de Locky-ransomware te verslaan? Lees verder de tekstweergave, waardoor deze een verminkte mix van symbolen vertoont in plaats van de site-inhoud. De gebruiker wordt vervolgens gevraagd het "Chrome-taalpakket" bij te werken om het probleem op te lossen.

Het infectieproces is vrij eenvoudig. Als een potentieel slachtoffer voldoet aan een reeks criteria, waaronder het doelland en de taal, en User-Agent (bevestigd als Chrome wordt uitgevoerd op Windows), wordt JavaScript op de pagina ingevoegd. Vervolgens verschijnt een van de twee mogelijke dialoogvensters waarin wordt uitgelegd dat "het lettertype‘ HoeflerText ’niet is gevonden", samen met een enkele optie: Bijwerken.

De dialoogvensters zijn zorgvuldig geconstrueerd kunstaas, maar daar zal ik zo dadelijk op ingaan.

Als u Update selecteert, wordt het geïnfecteerde bestand automatisch gedownload. Natuurlijk, als de gebruiker het bestand niet uitvoert, blijft de computer vrij van infectie. Het script creëert echter een nepprobleem, waardoor de gebruiker wordt verleid tot interactie met het dialoogvenster. Het is een klassieke social engineering-truc, die gegarandeerd talloze gebruikers zal verstrikken.

Wat is het bestand verborgen?

Deze exploit staat sinds december 2016, toen beveiligingsonderzoeker, op de radar @Kafeine werd op de hoogte gebracht van een gecompromitteerde website. De website in kwestie bezorgde de geïnfecteerde lading aan gebruikers. "Cybersecuritybedrijf van de volgende generatie" ProofPoint deelden een gedetailleerde demontage en analyse van de hack en potentiële exploit.

Een blik op EITest en het nieuw toegevoegde "Chrome Font" Social Engineering-schemahttps://t.co/bWIEoDjyYApic.twitter.com/Tcmd5whMtK

- Kafeine (@kafeine) 17 januari 2017

Hun analyse beschrijft een uitgebreid en dynamisch ecosysteem van bedreigingen dat zich op meerdere landen richt. De payload levert een vorm van malware voor reclamefraude, bekend als Fleercivet. Advertentiefraude-malware wordt gebruikt om gebruikers om te leiden naar websites en vervolgens automatisch op de daar weergegeven advertenties te klikken. Eenmaal geïnstalleerd, begint het geïnfecteerde systeem op de achtergrond op het internet te surfen.

Waarom is dit anders?

Social engineering-hacks nemen toe in frequentie Hoe u uzelf kunt beschermen tegen deze 8 social engineering-aanvallenWelke social engineering-technieken zou een hacker gebruiken en hoe zou u zich ertegen beschermen? Laten we eens kijken naar enkele van de meest voorkomende aanvalsmethoden. Lees verder . Deze hack valt op door zijn specifieke targeting van Chrome-gebruikers in combinatie met gedetailleerd kunstaas.

Het eerste dialoogvenster lokte de gebruiker uit dat "het lettertype‘ HoeflerText ’niet werd gevonden." Om authenticiteit aan het kunstaas toe te voegen, voegt een vak details toe van het veronderstelde huidige Chrome-lettertypepakket. Natuurlijk zal uw versie verouderd lijken, wat de gebruiker aanmoedigt om op de knop Update te klikken.

Het tweede dialoogvenster lokt bevat bijna dezelfde tekst, maar gebruikt verschillende opmaak, inclusief een afbeelding om de gebruiker te "helpen" bij het kwaadaardige bestand.

Bedreigingsactoren vinden het moeilijker om het aantal systemen te infecteren dat nodig is om winstgevend te blijven. Daarom wenden ze zich tot de zwakste schakel in de veiligheidsketen: mensen.

Andere hacks zijn beschikbaar

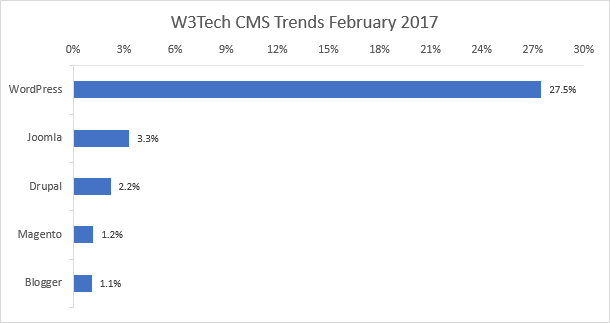

Er zijn miljarden websites. In februari 2017, WordPress dreef ongeveer 27,5 procent van het internet aan. Joomla, Drupal, Magento en Blogger zorgen samen voor nog eens 8,9 procent. Het enorme aantal sites dat wordt aangedreven door deze inhoudbeheersystemen maakt ze tot een enorm doelwit. (Als we het totale aantal sites op internet afronden op één miljard, worden 364 miljoen daarvan aangedreven door een van de bovenstaande CMS. Dit is een grove vereenvoudiging.)

Evenzo vormt het aantal sites dat wordt beheerd door ongeschoolde en amateurwebmasters gemakkelijke doelen voor bekwame hackers. Dat gezegd hebbende, een groot aantal professionele sites zijn even kwetsbaar Welke websites zullen u waarschijnlijk infecteren met malware?Je zou kunnen denken dat pornosites, het donkere web of andere onsmakelijke websites de meest waarschijnlijke plaatsen zijn voor je computer om te worden geïnfecteerd met malware. Maar je zou het mis hebben. Lees verder .

Waarom is mijn blog gehackt?

Is je blog ooit gehackt? Er zijn verschillende veelvoorkomende redenen waarom.

- Veiligheid - Uw computer is gecompromitteerd en u bent de inloggegevens kwijtgeraakt aan een aanvaller. Dit kan afkomstig zijn van een willekeurig aantal aanvalsvectoren.

- Applicatie van derden - Add-ons, extensies en widgets van derden kunnen gemakkelijk een kwetsbaarheid worden. Het grote aantal van hen maakt het echter moeilijk om de beveiliging te controleren exploits worden meestal snel gepatcht Waarom uw blog bijwerken: WordPress-kwetsbaarheden waar u op moet lettenIk heb veel geweldige dingen te zeggen over Wordpress. Het is een internationaal populair stuk open source-software waarmee iedereen zijn eigen blog of website kan starten. Het is krachtig genoeg om ... Lees verder .

- Server gecompromitteerd - Om geld te besparen op bronnen, worden miljoenen websites gehost op "gedeelde" servers. Het heeft uiterst goedkope webhosting mogelijk gemaakt, maar biedt ook een kans voor hackers om meerdere sites in gevaar te brengen.

- Phishing — Phishing-e-mails zijn nog steeds een van de meest populaire Nieuwe phishing-technieken om op te letten: Vishing and SmishingVishing en smishing zijn gevaarlijke nieuwe phishing-varianten. Waar moet je op letten? Hoe weet je een poging tot vishing of smishing wanneer deze aankomt? En ben je waarschijnlijk een doelwit? Lees verder methoden voor het afleveren van malware, vanwege hun voortdurende effectiviteit. Een heel populaire blog ontvangt mogelijk gerichte spear-phishing-e-mails Onveilige e-mailbijlagen herkennen: 6 rode vlaggenHet lezen van een e-mail moet veilig zijn, maar bijlagen kunnen schadelijk zijn. Zoek naar deze rode vlaggen om onveilige e-mailbijlagen te herkennen. Lees verder , afgestemd op de site-eigenaar of bijdragers.

- Heeft u geüpdatet? - Een verouderde CMS of verouderde extensie, add-on of widget is een uitstekend toegangspunt voor een aanvaller Nieuwe malware benadrukt het belang van het bijwerken en beveiligen van uw WordPress-blogWanneer een malware-infectie zo verwoestend is als de nieuw ontdekte SoakSoak.ru, is het van vitaal belang dat WordPress-blog-eigenaren handelen. Snel. Lees verder .

- Website beveiliging - Kleinere blogs wel waarschijnlijk vertrouwen op het genereren van sterke wachtwoorden 7 wachtwoordfouten die u waarschijnlijk zullen hackenDe ergste wachtwoorden van 2015 zijn vrijgegeven en ze zijn behoorlijk zorgwekkend. Maar ze laten zien dat het absoluut essentieel is om je zwakke wachtwoorden te versterken, met slechts een paar simpele aanpassingen. Lees verder en gewoon voorzichtig zijn. Grotere sites moeten aanvullende beveiligingsprotocollen hebben om potentiële cyberbeveiligingsaanvallen te beperken.

Komt "ElTest" op mijn pad?

Eerlijk gezegd, wie weet? De hack voor het vervangen van Chrome-lettertypen is rechtstreeks gekoppeld aan de besmettingsketen "ElTest". De infectieketen is gewoonlijk gekoppeld aan ransomware en exploitkits Een geschiedenis van ransomware: waar het begon en waar het naartoe gaatRansomware dateert uit het midden van de jaren 2000 en kwam, net als veel andere computerbeveiligingsbedreigingen, uit Rusland en Oost-Europa voordat het zich ontwikkelde tot een steeds krachtigere bedreiging. Maar wat brengt de toekomst voor ransomware? Lees verder , en is actief sinds 2014. Er is geen duidelijk pad voor de keten, alleen om kwetsbare sites te vinden en hun gebruikers te ontmaskeren.

Blootstellen #EITest campagne https://t.co/ApFiGdRqQApic.twitter.com/RQflK4Rqu8

- Christopher Lowson (@LowsonWebmin) 30 januari 2017

Met dit in gedachten, het is altijd de moeite waard om de veiligheid van uw site te overwegen Bescherm uzelf met een jaarlijkse controle op veiligheid en privacyWe zijn bijna twee maanden oud in het nieuwe jaar, maar er is nog tijd om een positieve resolutie te maken. Vergeet minder cafeïne te drinken - we hebben het over het nemen van stappen om online veiligheid en privacy te waarborgen. Lees verder . Omgaan met de punten die we in de laatste sectie hebben behandeld, zullen je op een of andere manier beschermen. Zoals we hebben gezien, zijn mensen vaak de zwakste schakel in de veiligheidsketen. Ofwel omdat we zijn vergeten ons CMS of antivirusprogramma bij te werken, of omdat we werden bedrogen door een social engineering-aanval 10 van de meest verraderlijke hacktechnieken herkennen en vermijdenHackers worden stiekem en veel van hun technieken en aanvallen blijven zelfs door ervaren gebruikers onopgemerkt. Hier zijn 10 van de meest verraderlijke hacktechnieken om te vermijden. Lees verder , moeten we de verantwoordelijkheid van onze cyberbeveiliging serieus nemen.

Heb je een blog- of website-hack ervaren? Wat is er met je website gebeurd? Had u voldoende beveiliging of was u ergens anders in gevaar? Laat ons hieronder uw ervaring weten!

Gavin is Senior Writer voor MUO. Hij is ook de redacteur en SEO-manager voor MakeUseOf's crypto-gerichte zustersite, Blocks Decoded. Hij heeft een BA (Hons) Contemporary Writing with Digital Art Practices geplunderd uit de heuvels van Devon, evenals meer dan een decennium aan professionele schrijfervaring. Hij houdt van veel thee.