Advertentie

Je loopt de supermarkt in, en de camera aan het plafond stuurt je gezicht naar het corporate mainframe voor gezichtsherkenning 5 fascinerende zoekmachines die naar gezichten zoekenEr zijn zoekmachines die iemand van hun foto kunnen vinden. Hier zijn verschillende zoekmachines voor gezichtsherkenning om te proberen. Lees verder analyse. U logt in op Facebook en een keylogger op uw computer e-mailt uw wachtwoord naar een geheim beveiligingsgebouw in Beijing. Klinken deze als scènes uit een film? Geloof het of niet, ze kunnen je elke dag overkomen.

Veel mensen zijn zich niet bewust van de manier waarop ze bijna elke dag worden gecontroleerd, in een bepaald aspect van hun leven. Het kan zijn terwijl u zaken doet in een winkel, geld uit een geldautomaat haalt of zelfs gewoon op hun mobiel praat terwijl u door een stadsstraat loopt.

De eerste stap om uzelf te beschermen, is het begrijpen van de grootste bewakingsdreigingen die daadwerkelijk bestaan. De volgende stap is het nemen van voorzorgsmaatregelen om jezelf ertegen te beschermen. In dit artikel leert u over die surveillancebedreigingen en enkele manieren om u ertegen te beschermen.

Gezichtsherkenning

De eerste inklings dat er iets mis was in de wereld van consumententoezicht kwam in november 2013, toen meldde de Guardian dat de Britse retailer Tesco voor marketingdoeleinden geavanceerde technologie voor gezichtsscanning, OptimEyes genaamd, installeerde.

De bedoeling van het systeem ging veel verder dan normaal beveiligingscamera's AtHome Camera Free: Verander elke computer in een beveiligingscamera met je iPhone Lees verder die je misschien in winkels vindt. In plaats daarvan moest het de ogen van benzineklanten scannen om de leeftijd en het geslacht te bepalen met het doel gerichte advertenties weer te geven op de schermen die in de benzinestations zijn geïnstalleerd.

Het gebruik van dergelijke technologie is alleen maar uitgebreid. Bedrijven houden van Face First bieden bewakingstechnologieën aan retailers die geavanceerde gezichtsherkenningstechnologie gebruiken om bekende winkeldieven te identificeren en winkelmanagers te waarschuwen voor hun aanwezigheid. De technologie wordt ook gebruikt om bekende, terugkerende 'goede' klanten te herkennen, zodat ze een VIP-behandeling kunnen krijgen, zodat ze in de toekomst naar de winkel terugkeren.

Voor retailers is deze technologie veelbelovend, maar het is een verontrustende privacykwestie voor consumenten en voorstanders van privacyrechten. Al in 2012, toen dit voor het eerst tot volle wasdom kwam, heeft de Consumentenbond een open brief gestuurd aan de Federal Trade Commission (FTC), het bureau te adviseren dat de technologie - hoewel enorm nuttig voor de detailhandel en de reclame-industrie - zeer ernstige privacyproblemen zou kunnen opleveren consumenten.

"De alomtegenwoordige installatie van gezichtsherkenningsapparatuur in winkelcentra, supermarkten, scholen, dokters kantoren en trottoirs in de stad kunnen de wens en verwachting van een individu ernstig ondermijnen anonimiteit."

De Consumentenbond wees erop dat dergelijke op kinderen gerichte technologie de huidige jeugd zwaarlijvig kan maken epidemie erger, en het richten van tieners met producten voor gewichtsverlies kan problemen met het zelfvertrouwen van adolescenten verergeren. Het ernstigste probleem is het feit dat er geen richtlijnen zijn die voorkomen dat bedrijven dergelijke bewakingsinformatie over u en uw koopgedrag verzamelen en opslaan.

“Software voor gezichtsherkenning en herkenning kan consumenten een aantal tastbare voordelen bieden. Tegelijkertijd kunnen we niet negeren dat deze technologieën aanzienlijke privacyrisico's met zich meebrengen en het recht van de consument op anonimiteit ernstig bedreigen. "

Let de volgende keer dat u gaat winkelen op de overheadcamera's die uw bewegingen volgen!

Webcam hacken

In mei 2014 arresteerden Amerikaanse functionarissen 90 mensen die deel uitmaakten van een organisatie die bekend staat als 'Blackshades'. Blackshades produceerde en verkocht software waarmee hackers verbinding konden maken met elke computer met Microsoft Windows en de controle over de webcam konden overnemen. Een student werd zelfs gearresteerd omdat hij de software had gebruikt maak naaktfoto's van Miss Teen USA.

Als u zich afvraagt of u zich zorgen moet maken, overweeg dan het feit dat de organisatie heeft verkocht duizenden exemplaren van in totaal $ 350.000 aan verkopen, met naar schatting 700.000 slachtoffers in 100 landen sinds 2010. Ja, het is echt mogelijk voor iemand hack je webcam, zoals James onlangs heeft uitgelegd Hoe gemakkelijk is het voor iemand om uw webcam te hacken? Lees verder .

Het enge deel van de software is dat niet alleen de webcam vatbaar is. Hackers krijgen toegang tot toetsaanslagen en wachtwoorden, ze kunnen screenshots maken en ze hebben toegang tot uw computerbestanden. De enige veiligheid die u gerust zou kunnen stellen, is het feit dat slachtoffers moeten worden misleid om daadwerkelijk op een kwaadaardige link te klikken die de aanstootgevende software installeert. Als u slim genoeg bent om phishing-e-mails te identificeren en u niet op verdachte weblinks klikt, kunt u uzelf mogelijk beschermen tegen deze specifieke bedreiging.

Klinkt eenvoudig om jezelf veilig te houden, toch? Denk nog eens goed na.

In december 2014 Telegraafschrijver Sophie Curtis vroeg haar 'ethische hacker'-vriend John Yeo, een medewerker van Trustwave, om te proberen haar computer te hacken. De hackers werkten onvermoeibaar om zoveel mogelijk over Sophie online te leren en maakten uiteindelijk nepmails Sophie voor de gek gehouden door te klikken - ze infecteerde onmiddellijk haar laptop en gaf hackers toegang tot alles, inclusief haar webcam. Zelfs mensen die denken dat ze immuun zijn voor dergelijke tactieken, kunnen voor de gek gehouden worden.

Fake Cell Towers

In september 2014 begonnen er geruchten op te duiken over zogenaamde "nep-celtorens" die ervan worden verdacht de mobiele telefooncommunicatie in het hele land te onderscheppen. Deze torens werden bevestigd door onderzoeker Aaron Turner, ook de eigenaar van het mobiele beveiligingsbedrijf Integricell.

Aaron Turner vertelde The Blaze dat de vreemde torens waren opgezet om mobiele telefoons letterlijk te misleiden door te denken dat de nep-toren de enige beschikbare toren in de omgeving was.

"Deze torens bedriegen je telefoon door te zeggen 'ik moet 9-1-1 informatie met je praten', maar dat is het niet."

Volgens Turner zouden de torens - sterk geconcentreerd in Pennsylvania en het centrum van Washington D.C. - letterlijk 'je communicatie open kunnen breken' en kunnen zien wat er aan de hand is met de telefoon.

Meerdere andere onderzoekers bevestigden 'ontmoetingen' met nep-celtorens - maar er kwamen geen echte foto's van echte celtorens op een specifieke locatie. Er waren vragen over de vraag of de vreemde "interceptor" -torens nog een onderdeel waren van een alomvattend federaal bewakingsprogramma dat al onder voortdurende kritiek van het publiek stond. Anderen vermoedden dat de torens onderdeel konden uitmaken van een internationaal spionageprogramma.

Pas twee maanden later, in november, verscheen de Wall Street Journal brak het nieuws die het ministerie van Justitie - in wezen politieautoriteiten in het hele land - daadwerkelijk plaatsten nep mobiele telefoon "torent" op vliegtuigen door het gebruik van een apparaat genaamd een DRTBOX, bijgenaamd een "dirtbox". Gemaakt door Digital Receiver Technology (een dochteronderneming van Boeing), het apparaat ziet eruit als een celtoren naar mobiele telefoons, en voert een "middelmanaanval" uit om registratie-informatie uit die telefoons te halen.

De autoriteiten vlogen met die vliegtuigen door grootstedelijke gebieden om zoveel mogelijk informatie over mobiele telefoons op te halen.

"Vliegtuigen zijn uitgerust met apparaten - sommige bekend als‘ dirtboxes ’voor wetshandhavers vanwege de initialen van de Boeing Co.-eenheid die produceert ze - die celtorens van grote telecommunicatiebedrijven nabootsen en mobiele telefoons misleiden om hun unieke registratie te melden informatie."

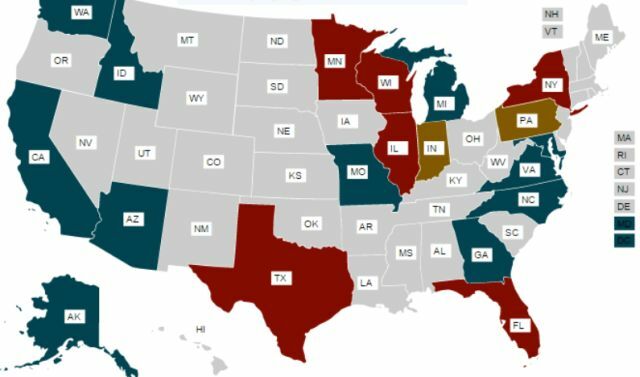

Door de identiteit van een mobiele telefoon en de locatiegegevens van een persoon te identificeren, zou de wetshandhaving vrijwel elke burger met een mobiele telefoon kunnen lokaliseren en volgen. De American Civil Liberties Union (ACLU) heeft de openbaar beschikbare documenten over het gebruik hiervan doorzocht "Stingray" -apparaten door de staat en de lokale politie, en een kaart gepubliceerd die laat zien waar de apparaten zich momenteel bevinden gebruik.

Naarmate de technologie sneller vooruitgaat dan de wet kan bijhouden, profiteren autoriteiten volledig van mazen in de wet om zoveel mogelijk gegevens te verzamelen. U kunt meer leren over deze inspanningen en de inspanningen om ze verborgen te houden op de website ACLU onderzoekspagina. Als u in een van de gekleurde gebieden op de kaart woont, is de kans groot dat uw mobiele telefoongegevens en locatie zijn verzameld door de lokale of nationale wetshandhaving.

China Cyberwar-hacking

Als je denkt dat alleen je eigen regering je bespioneert, denk dan nog eens goed na. Eind oktober 2014, de Washington Post kondigde aan dat een beveiligingsonderzoeksteam een geavanceerde Chinese cyberspionagegroep met de naam "Axiom" had geïdentificeerd gericht op westerse overheidsinstanties in een poging informatie te verzamelen over Chinees binnenlands en internationaal beleid.

Half oktober, vóór de publicatie van de Washington Posthad de FBI een waarschuwing gegeven aan de Amerikaanse industrie om alert te zijn op een geavanceerde Chinese hackergroep een campagne voeren om gevoelige en bedrijfseigen informatie te verzamelen van Amerikaanse bedrijven en de overheid agentschappen.

Volgens de FBI is de nieuwe groep een tweede door de staat gesponsorde eenheid, na de eerdere openbaarmaking door beveiligingsexperts van een andere hackeenheid van de regering, genaamd People's Liberation Army Eenheid 61398. De Axiom-groep is al minstens vier jaar actief en richt zich specifiek op industriële en economische belangen in westerse landen.

Het belangrijkste om hier te begrijpen is dat als je voor een grote onderneming werkt die goed beschermde eigendomsgeheimen heeft, je heel goed het doelwit kunt zijn van de Axiom-groep. Het maakt gebruik van zogenaamde 'zero-day exploits' van het Windows-besturingssysteem van Microsoft - een van de moeilijkere en geavanceerde hacktechnieken. Door een bedrijf of overheidsinstantie te infiltreren via de computer van een enkele werknemer, kan de groep proberen om toegang te krijgen tot netwerk- of systeemtoegang, en mogelijk toegang te krijgen tot gevoelige en waardevolle industriële geheimen.

Denk je niet dat je computer een waardevol doelwit is voor deze hackers? Het is. Werk dus samen met uw zakelijke beveiligingsgroep en zorg ervoor dat u de beveiligingsregels en -beleidsregels serieus neemt.

Industriële spionage op zakelijke conferenties

Uw bedrijf besluit u naar de brancheconferentie van dit jaar te sturen. Misschien is het CES of een andere echt coole technische conferentie. Als u uw spullen voor de reis inpakt, vergeet u niet uw werklaptop, door het bedrijf geleverde mobiele telefoon en natuurlijk een geheugenstick met enkele van uw belangrijkste bestanden van uw werk mee te nemen. De meeste mensen, in hun opwinding over het maken van een zakenreis en het zien van zoveel coole technologieën, nooit voor een moment bedenken dat ze het concurrentievoordeel van hun eigen bedrijf op de markt kunnen brengen op risico.

Hoe komt het? Door laptops, mobiele telefoons en data tijdens het reizen niet goed te beveiligen. Internationale spionagegroepen weten dat reizen de werknemers van het bedrijf het meest kwetsbaar is, en daarom zijn conferenties een belangrijk doelwit voor het verzamelen van industriële inlichtingen.

Er zijn zoveel zwakke punten in de beveiliging als u op reis bent en een conferentie bijwoont, dus het is belangrijk om te houden dit alles in gedachten en neem passende maatregelen om uzelf te beschermen voordat u het slachtoffer wordt van industrieel spionage.

- Door videoconferentievergaderingen te houden via een onveilig hotelnetwerk, wordt de overdracht van vertrouwelijke informatie naar slimme hackers geopend.

- Diefstal van laptops of mobiele telefoons uit hotelkamers kan agenten voorzien van bedrijfseigen informatie die op die apparaten is opgeslagen.

- Gebruik onze lijst met tips voor bescherming tegen overheidstoezicht Hoe u uzelf kunt beschermen tegen mobiele telefoons van de overheid [Android]Laten we eerlijk zijn, tegenwoordig neemt de kans dat u door iemand wordt gevolgd voortdurend toe. Ik zeg niet dat iedereen overal met mobiel toezicht wordt bedreigd, maar er zijn er genoeg ... Lees verder van uw mobiele telefoon.

- Door uw bedrijfslaptop in een open openbare ruimte te gebruiken, kunnen spionnen uw activiteiten van achteren observeren.

- Door telefoongesprekken te voeren over gevoelige bedrijfsaangelegenheden in een openbare ruimte, kan iedereen het gesprek afluisteren door gewoon in de buurt te staan.

- Het geven van een presentatie op een brancheconferentie kan mogelijk leiden tot het lekken van vertrouwelijke bedrijfsinformatie als u die presentaties van tevoren niet goed 'schrobt'.

In 2014 Carl Roper schreef een boek getiteld "Trade Secret Theft, Industrial Espionage, and the China Threat", waar hij uitlegde dat sommige Chinezen inspanningen op het gebied van industriële spionage zijn eigenlijk gericht op het verzamelen van technische informatie uit openlijk beschikbare presentaties op conferenties.

“Conferenties met onderwerpen als composietmaterialen, raketten, ingenieurs, lasers, computers, maritieme technologie, ruimte, micro-elektronica, chemische technologie, radars, bewapening en optische communicatie zijn slechts enkele van de interessantere die de Chinezen zullen proberen bijwonen. Gegevens van dit soort conferenties behoren tot de belangrijkste bijdragen aan hun projecten. ”

Het is echter de vraag of de informatie die tijdens een openbare conferentie wordt gegeven, spionageagenten handelsgeheimen kan opleveren slecht geschoonde (of volledig ongecensureerde) presentaties zullen zeer waarschijnlijk per ongeluk zeer grote aanwijzingen onthullen over de handel van een bedrijf geheimen.

Gelukkig zijn er manieren om jezelf te beschermen. Als u een presentatie geeft voor uw bedrijf, geef deze dan altijd door aan de communicatieafdeling of de juridische afdeling van uw bedrijf. Sommige bedrijven kunnen zelfs eisen dat alle externe communicatie wordt goedgekeurd door een of beide afdelingen. Vergeet dit niet te doen, anders kost het u misschien wel uw baan.

- Gebruikmaken van laptop diefstalalarm LAlarm Laptop laat uw laptop schreeuwen wanneer deze wordt gestolen Lees verder apparaten of software die iedereen in de buurt waarschuwen als uw laptop ooit wordt verwijderd van waar u hem hebt achtergelaten.

- Zorg ervoor dat u uw laptop vergrendelt en dat uw informatie erop staat correct versleuteld Hoe u uw gegevens kunt beveiligen en versleutelen als uw laptop wordt gestolen [Mac] Lees verder . Als u dit doet, worden de spionagegevaren door diefstal van laptops drastisch verminderd.

- Als u een geheugenstick moet meenemen, zorg er dan voor wachtwoord beveiligen Hoe een flashstation te coderen: 5 hulpprogramma's voor wachtwoordbeveiligingWilt u leren hoe u een flashstation codeert? Hier zijn de beste gratis tools om een thumb drive met een wachtwoord te beveiligen en te beveiligen. Lees verder , of codeer het Versleutel uw USB-stick met Truecrypt 6.0 Lees verder met software zoals Truecrypt.

- Verhoog de beveiliging van uw mobiele vergrendelingsscherm. Christian bood geweldig aan tips voor schermvergrendeling Verbeter de beveiliging van uw Android-vergrendelingsscherm met deze 5 tipsMisschien lees je dit denken "hah, nee bedankt MakeUseOf, mijn Android is beveiligd met een vergrendelingsschermpatroon - mijn telefoon is onneembaar!" Lees verder om dit te bereiken.

- Gebruik uw laptop op een plek waar niemand achter u kan staan of zitten en uw scherm kan zien. Dit lijkt logisch, maar veel te veel mensen letten niet op.

Kihara heeft onlangs een uitgebreide lijst met aanvullende tips en veiligheidsmaatregelen gegeven die u kunt gebruiken bescherm uzelf tegen illegale spionage Hoe u uzelf kunt beschermen tegen onethisch of illegaal spionerenDenk je dat iemand je bespioneert? Hier leest u hoe u kunt zien of spyware op uw pc of mobiele apparaat staat en hoe u deze kunt verwijderen. Lees verder . Het lezen waard.

Pas op, maar niet obsederen

Als u op de hoogte bent van alle manieren waarop u elke dag wordt bespioneerd, betekent dit niet dat u zich constant zorgen hoeft te maken over wie naar u luistert, uw e-mails leest of uw locatie volgt. Wat het wel betekent, is dat u zich altijd bewust moet zijn van uw omgeving en hoe u deze gebruikt technologie bij het verzenden van informatie die u als gevoelig of zeer gevoelig beschouwt persoonlijk.

Er zijn tal van manieren om bewakingspogingen - zelfs pogingen van uw eigen regering - te omzeilen door gecodeerde bronnen te gebruiken wanneer u met gevoelige informatie te maken heeft, of door simpelweg op te voeren de beveiligingsomgeving van uw computer 5 beste tips om te voorkomen dat iemand naar je kijkt tijdens het downloaden van Torrents Lees verder in grote zin.

Maar zodra u al uw beveiligingen heeft geïnstalleerd, hoeft u zich geen zorgen meer te maken. Leef je leven, comfortabel in de wetenschap dat je de juiste stappen hebt genomen om jezelf te beschermen.

Duc Dao via Shutterstock, Matej Kastelic via Shutterstock

Ryan heeft een BSc-graad in elektrotechniek. Hij heeft 13 jaar in automatiseringstechniek gewerkt, 5 jaar in IT en is nu een Apps Engineer. Hij was een voormalig hoofdredacteur van MakeUseOf, hij sprak op nationale conferenties over datavisualisatie en was te zien op nationale tv en radio.