Advertentie

Het runnen van een op WordPress gebaseerde website is vaak een plezier, waardoor u zich kunt concentreren op inhoud en relaties kunt opbouwen met lezers en andere websites.

Het runnen van een op WordPress gebaseerde website is vaak een plezier, waardoor u zich kunt concentreren op inhoud en relaties kunt opbouwen met lezers en andere websites.

Niet iedereen op internet is echter zo vriendelijk als jij. Ergens daarbuiten is een lijst met de naam van je blog erop, wachtend op doelwit van hackers. Wanneer ze je blog bezoeken, proberen ze verschillende tactieken om er toegang toe te krijgen, misschien met het doel legale drugs te verkopen of de computers van je bezoekers te infecteren met malware.

Gelukkig zijn er verschillende manieren waarop u uw WordPress-blog kunt beschermen tegen hackers.

Werk WordPress regelmatig bij

Een van de krachtigste maar vaak over het hoofd geziene oplossingen om WordPress te beschermen tegen hackers, is ervoor te zorgen dat het regelmatig wordt bijgewerkt.

Het is duidelijk dat er een keerzijde aan zit - sommige van je beste WordPress-plug-ins De beste WordPress-plug-ins Lees verder werkt mogelijk niet meer als WordPress wordt bijgewerkt, maar tegelijkertijd moet dit worden gezien als een kans om dit te doen ververs uw plug-ins, zoek vervangingen die zelf veilig en betrouwbaar zijn en maak uw website in feite strakker of blog. Vasthouden aan plug-ins die te vinden zijn in de WordPress-directory is ook een goede manier om de zaken onder controle te houden.

Het updaten van WordPress is mogelijk vanuit het Dashboard, maar maak altijd eerst een backup van je database voordat je dit doet.

Houd regelmatige back-ups

Een belangrijke procedure voor alle eigenaren van WordPress-blogs is ervoor te zorgen dat er regelmatig back-ups worden gemaakt en dat ze gemakkelijk kunnen worden hersteld als het ergste gebeurt.

Oplossingen zijn er in overvloed, maar Cloudsafe365 is een van de krachtigste en combineert cloudback-up (Dropbox kan worden gebruikt) met verschillende veilige beschermingstools tegen technieken zoals cross-site scripting, SQL-injectie en bewaakt zelfs inhoud diefstal.

Cloudsafe365, verkrijgbaar bij de WordPress plugins-site, komt in drie smaken. Een gratis optie dekt de hierboven genoemde zaken, terwijl de betaalde opties verdere functies bieden, zoals bescherming tegen code-injectie en brute force-aanvallen.

Installeer een versleutelde inlogplug-in

Het beschermen van de feitelijke handeling van het inloggen op uw WordPress-website kan het beste worden uitgevoerd door een gecodeerde inlogplug-in te gebruiken, omdat de websitesoftware deze standaard niet heeft. Waarschijnlijk de beste oplossing hiervoor - perfect voor het beschermen van de inloggegevens van uw blog tegen pakketsniffers op draadloze netwerken - is Chap veilige login, die het SHA-256-algoritme gebruikt om uw gebruikersnaam en wachtwoord te beschermen.

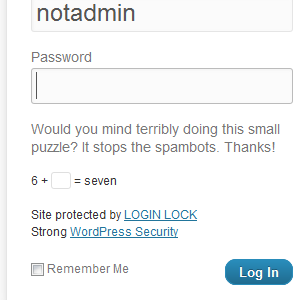

Ondertussen Aanmeldingsvergrendeling plug-in is een handige manier om IP's te blokkeren die herhaalde mislukte pogingen tot toegang tot uw site registreren.

Andere stappen voor inlogbeveiliging die u kunt nemen, zijn onder meer het installeren van een sterke CAPTCHA-plug-in. RetinaPost is een bijzonder indrukwekkende plug-in, die gebruikers vereist om gemarkeerde tekens uit een zin in te voeren in plaats van verknipte tekstafbeeldingen te proberen te ontcijferen of wiskundige uitdagingen aan te gaan. Alle pogingen om uw blog te verstoren met behulp van het reactiesysteem kunnen aanzienlijk worden verminderd met deze plug-in.

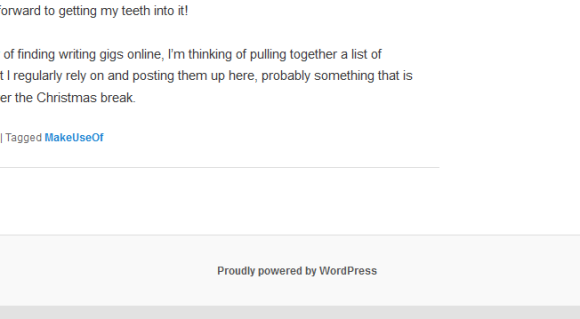

"Powered by WordPress" verbergen

Hackers hebben een andere tactiek voor elk van de verschillende soorten websitesoftware die in gebruik is, maar u kunt de zaken voor hen moeilijker maken door niet te adverteren voor het feit dat uw website "Powered by" is WordPress ”.

Standaard is deze informatie te vinden in het footer.php-bestand, dat wordt bereikt door het dashboard van je blog in te voeren en te selecteren Uiterlijk> Editor om te bewerken in het browservenster. Voor verschillende thema's zijn verschillende methoden nodig om deze tekst te verwijderen, dus controleer online om de beste aanpak te vinden (als platte tekst wordt gebruikt om de legenda weer te geven, verwijder deze dan; als PHP-code wordt gebruikt, wees dan voorzichtig, tenzij u weet wat u doet).

Wijzig de gebruikersnaam van de beheerder

Een manier waarop hackers een weg naar uw site kunnen vinden, is door brute force-software te gebruiken die dit zal proberen meerdere aanmeldingen met veelgebruikte woorden en woordgroepen als wachtwoorden, in combinatie met een selectie van voor de hand liggende gebruikersnamen.

De gebruikersnaam van de beheerder in WordPress kan worden geselecteerd wanneer de software is ingesteld, maar in de haast om dingen voor elkaar te krijgen, laten veel gebruikers het bij de standaardkeuze van "admin". Zoals voor de hand liggende gebruikersnamen staan, komt dit bovenaan de lijst, daarom is het belangrijk om het te wijzigen.

Er zijn twee manieren om de admin-gebruikersnaam te wijzigen. Ten eerste kunt u een tweede beheerdersaccount maken met een gebruikersnaam die niet voor de hand ligt en vervolgens de oorspronkelijke gebruiker verwijderen. Houd er echter rekening mee dat dit van invloed kan zijn op artikelen die zijn geschreven onder het beheerdersaccount (ze worden mogelijk niet gepubliceerd totdat een nieuwe naam is ingesteld of geven een fout weer op de berichtpagina).

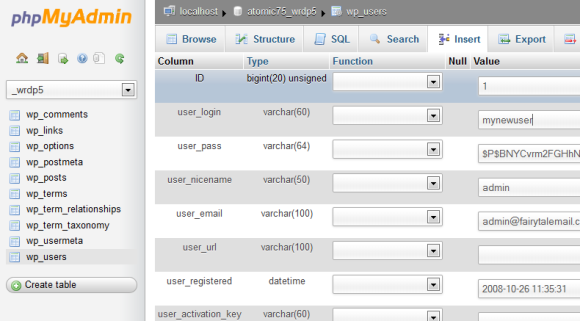

Waarschijnlijk is de meest effectieve manier om dit te doen toegang tot de phpMyAdmin van uw site, selecteer de WordPress database, zoek de tabel wp_users ("wp_" is een standaardvoorvoegsel dat mogelijk tijdens de installatie is gewijzigd) en gebruik de Bladeren pictogram om de "admin" gebruikersnaam te vinden.

Eenmaal ontdekt, zoek de kolom user_login, klik op Bewerk knop op de betreffende rij en wijzig vervolgens "admin" in de aanmeldnaam van uw favoriete beheerdersaccount door op te klikken Gaan wanneer je klaar bent.

Verplaats het wp-config-bestand

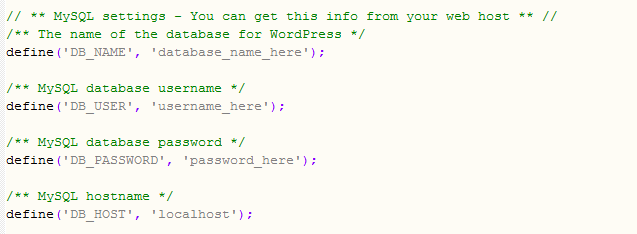

Een in het oog springend probleem met WordPress is dat de belangrijkste beveiligingsdetails zijn opgeslagen in een enkel, niet-versleuteld bestand dat kan worden gehackt en kan worden gebruikt om de controle over uw blog over te nemen. Het wp-config.php-bestand bevat de inloggegevens van de beheerder, evenals de gebruikersnaam en het wachtwoord voor de MySQL-database.

Daarom is het beveiligen van dit bestand van het grootste belang als u de site tegen hackers wilt beschermen.

Een ding dat u echter niet moet doen, is wp-config verwijderen - dit zou uw site onbruikbaar maken (en eerder leeg). Dus hoe bescherm je je site tegen deze bizarre kwetsbaarheid?

Sinds de release van WordPress 2.8 hebben blog-eigenaren de mogelijkheid om het bestand naar de root-webdirectory op de server te verplaatsen. Wat dit bijvoorbeeld betekent, is dat als u uw site heeft geïnstalleerd www.mijnsite.com/wordpress, kan het wp-config.php-bestand een niveau omhoog worden verplaatst naar de map mysite.

Conclusie

Ongeacht hoe technisch of niet-technisch je bent, als je een WordPress-blog hebt, is er geen excuus om geen of al deze tools te implementeren om je website te beschermen tegen hackers.

Wat heeft het immers voor zin om al dat harde werk te doen om erachter te komen dat iemand de site heeft overgenomen en u nu uw vaste bezoekers kost door Viagra te adverteren?

Deze stappen kunnen in slechts een paar uur worden geïmplementeerd - misschien een enkele weekendochtend als je tijd nodig hebt - dus negeer het niet, handel nu.

Christian Cawley is adjunct-redacteur voor beveiliging, Linux, doe-het-zelf, programmeren en technische uitleg. Hij produceert ook The Really Useful Podcast en heeft uitgebreide ervaring met desktop- en softwareondersteuning. Christian is een medewerker van het Linux Format-tijdschrift en is een Raspberry Pi-knutselaar, Lego-liefhebber en retro-gamingfan.