Advertentie

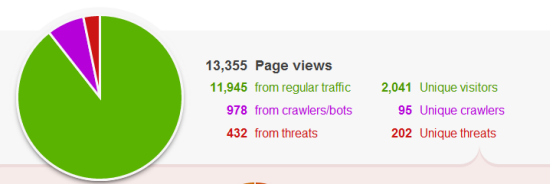

Botnets over de hele wereld hebben hun aandacht verlegd van het verzenden van spam-e-mails naar het systematisch hacken van WordPress-installaties; het is een lucratieve business aangezien WordPress 40% van alle blogs aanstuurt. Vooral gezien het feit dat zelfs wij hier het slachtoffer van zijn geworden, wordt het hoog tijd dat we een uitgebreid bericht plaatsen over hoe u uw zelf-gehoste WordPress-installatie precies kunt beschermen.

Botnets over de hele wereld hebben hun aandacht verlegd van het verzenden van spam-e-mails naar het systematisch hacken van WordPress-installaties; het is een lucratieve business aangezien WordPress 40% van alle blogs aanstuurt. Vooral gezien het feit dat zelfs wij hier het slachtoffer van zijn geworden, wordt het hoog tijd dat we een uitgebreid bericht plaatsen over hoe u uw zelf-gehoste WordPress-installatie precies kunt beschermen.

Let op: dit advies is alleen van toepassing op zelf gehoste WordPress-installaties. Als u WordPress.com gebruikt, hoeft u zich over het algemeen geen zorgen te maken over beveiliging, omdat ze het allemaal voor u regelen.Wat is het verschil tussen WordPress.com en WordPress.org? Wat is het verschil tussen het runnen van uw blog op Wordpress.com en Wordpress.org?Nu Wordpress nu 1 op de 6 websites van stroom voorziet, moeten ze iets goed doen. Voor zowel ervaren ontwikkelaars als de complete beginner heeft Wordpress u iets te bieden. Maar net als je begint ... Lees verder

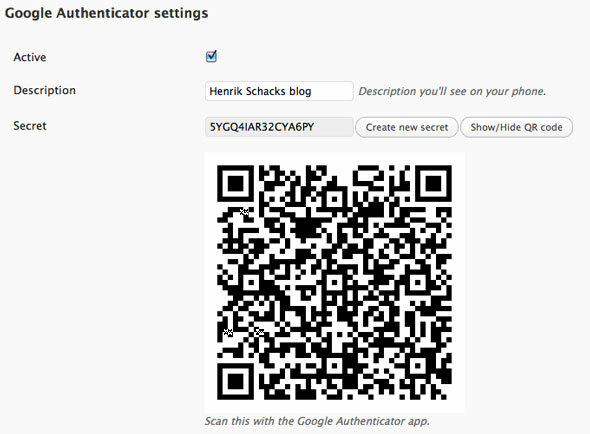

Installeer Google authenticatie in twee stappen

Als je authenticatie in twee stappen al hebt ingeschakeld voor je Gmail-account of andere services, kun je dezelfde authenticator-app gebruiken met deze plug-in voor WordPress.

Gelukkig kunt u authenticatie in twee stappen beperken tot alleen voor accounts op het hoogste niveau, zodat u niet al uw gebruikers hoeft te irriteren.

Aanmeldingsvergrendeling

Een oude plug-in, maar werkt nog steeds zoals bedoeld; Aanmeldingsvergrendeling controleert het IP-adres van inlogpogingen en blokkeert een IP-bereik voor een uur als het binnen 5 minuten 3 keer mislukt. Simpel, effectief.

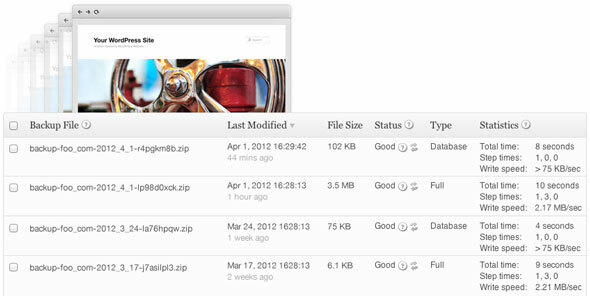

Maak regelmatig back-ups

Hackers veranderen niet zomaar één bestand, maar plaatsen hun eigen configuratiescherm ergens verborgen verborgen achterdeuren - zodat zelfs als je de originele hack repareert, ze weer terugkomen en alles doen nog een keer. Maak dagelijkse of wekelijkse back-ups, zodat u gemakkelijk kunt herstellen naar een punt waar de hacker niet meer te zien was - en zorg ervoor dat u alles patcht wat ze deden om binnen te komen. Persoonlijk heb ik net geïnvesteerd in een $ 150 Backup Buddy ontwikkelaarslicentie - het is de gemakkelijkste en meest uitgebreide back-upoplossing die ik tot nu toe heb gevonden.

Voorkom indexering van mappen

Controleer de root van uw WordPress-installatie voor het .htaccess-bestand (let op de periode aan het begin - mogelijk moet u onzichtbare bestanden tonen om dit te zien) en zorg ervoor dat het de volgende regel heeft. Zo niet, voeg het dan toe - maar maak eerst een back-up omdat dit bestand behoorlijk cruciaal is.

Opties All -Indexen

Blijf op de hoogte

Maak niet dezelfde fout als wij: upgrade WordPress altijd zodra er een update beschikbaar is. Soms bevatten de updates kleine bugfixes en geen beveiligingsfixes, maar als je eraan gewend raakt, heb je geen probleem. Als je meer dan één WordPress-installatie hebt en ze niet allemaal kunt bijhouden, kijk dan eens ManageWp.com, een premium dashboard voor al uw blogs met beveiligingsscan.

Niet alleen kern WordPress-bestanden, maar ook plug-ins: een van de grootste WordPress-hacks uit het verleden betrof een kwetsbaarheid in een algemeen script voor het genereren van miniaturen timthumb.php, en er zijn nog steeds thema's die de oude versie gebruiken. Hoewel plug-ins snel werden bijgewerkt, is het natuurlijk moeilijker om thema's actueel te houden - WordPress zal het niet vertellen als je thema kwetsbaar is, en daarvoor heb je een soort plug-in voor beveiligingsscans - scrol omlaag naar de Beveiligingsplug-ins sectie hieronder voor enkele suggesties.

Download nooit willekeurige thema's

Tenzij je weet wat je doet met PHP-code, is het heel gemakkelijk om in de val te lopen door een mooi willekeurig thema te downloaden van ergens, alleen om te ontdekken dat er een vervelende code in zit - meestal backlinks die u niet kunt verwijderen, maar erger kan zijn gevonden. Blijf bij premium en bekende thema-ontwerpers (zoals Smashing Magazine of WPShower), of gebruik voor gratis thema's alleen de WordPress-themamap.

Verwijder ongebruikte plug-ins en thema's

Hoe minder uitvoerbare code u op uw server heeft, des te beter - verwijder de kans op oude, kwetsbare code door thema's en plug-ins te verwijderen die u niet meer gebruikt. Als u ze uitschakelt, stopt het laden van hun functionaliteit met WordPress, maar de code zelf kan nog steeds worden uitgevoerd door een hacker.

Verwijder Tell-tale Meta In Your Header

Standaard zendt WordPress zijn versie uit naar de wereld in de code van uw headerbestand - een gemakkelijke manier voor hackers om oudere installaties te identificeren. Voeg de volgende regels toe aan je thema's functies.php bestand om de WordPress-versie, Windows Live Writer-info en een regel te verwijderen waarmee externe klanten uw XML-RPC-bestand kunnen vinden.

remove_action ('wp_head', 'wp_generator'); remove_action ('wp_head', 'wlwmanifest_link'); remove_action ('wp_head', 'rsd_link');

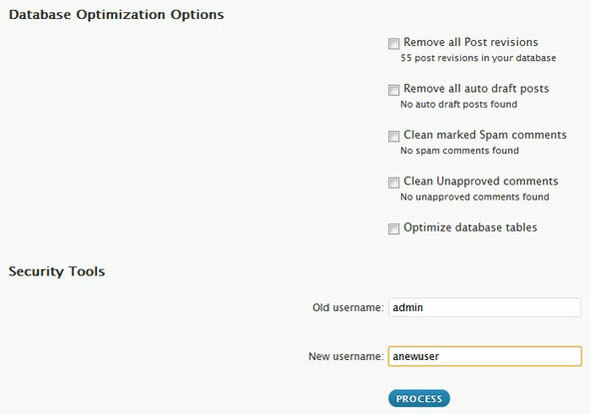

Verwijder het "admin" -account

De meeste brute-force-aanvallen op WordPress omvatten het herhaaldelijk proberen van de beheerder account - de standaard voor alle WordPress-installaties - en een woordenboek met veelgebruikte wachtwoorden. Als u zich aanmeldt bij de beheerder of als het beheerdersaccount in uw gebruikerstabel staat, bent u hier kwetsbaar voor.

Twee manieren om het te verhelpen: beide gebruiken wp-optimalisatie plug-in - een geweldige plug-in waarmee u onder andere postrevisies kunt uitschakelen en database-optimalisatie kunt uitvoeren - om het beheerdersaccount te hernoemen. Of maak gewoon een ander account met beheerdersrechten, log in als de nieuwe gebruiker en verwijder vervolgens het "admin" -account en wijs alle berichten toe aan uw nieuwe gebruiker.

Veilige wachtwoorden

Zelfs als je het beheerdersaccount hebt uitgeschakeld, is het misschien mogelijk om de gebruikersnaam van je beheerdersaccount te identificeren, waarna je weer kwetsbaar bent voor een brute force-aanval. Dwing een sterk wachtwoordbeleid af van 16 of meer willekeurige tekens, bestaande uit hoofdletters, kleine letters, leestekens en cijfers.

Of gebruik gewoon de reallyLongSentenceThatsEasyToRememberMethod.

Schakel het bewerken van bestanden binnen WordPress uit

Voor degenen die niet willen inloggen via FTP, bevat WordPress een eenvoudige editor in het admin-dashboard voor PHP-bestanden met thema's en plug-ins, maar dat maakt je installatie kwetsbaar als iemand toegang krijgt. In feite is dit hoe iemand erin slaagde een malware-omleiding in onze header te injecteren. Voeg de volgende regel toe aan de onderkant van je wp-config.php (in de hoofdmap) om alle functies voor bestandsbewerking uit te schakelen - en te gebruiken SFTP Wat SSH is en hoe het verschilt van FTP [Technologie verklaard] Lees verder om in te loggen op uw server.

definiëren ('DISALLOW_FILE_EDIT', waar);

Inlogfouten verbergen

Een onjuist wachtwoord of verkeerde gebruikersnaam kan worden geïdentificeerd door de fouten die worden gegeven bij het inloggen, die kunnen worden gebruikt om accounts voor brute-forcing te identificeren. Dit is natuurlijk niet goed, dus dood de fouten met deze toevoeging aan je thema's functies.php het dossier

functie no_errors_please () {retourneer 'Nee'; } add_filter ('login_errors', 'no_errors_please');

Activeer Cloudflare

Naast het versnellen van uw site, vermindert CloudFlare veel bekende botnets en scanners om zelfs maar naar uw blog te gaan. Lezen alles over CloudFlare Bescherm en versnel uw website gratis met CloudFlareCloudFlare is een intrigerende start-up van de makers van Project Honey Pot die beweert te beschermen uw website tegen spammers, bots en andere kwaadaardige webmonsters - en versnelt uw site iets... Lees verder hier. Installatie is één klik als u wordt gehost op MediaTemple, anders heeft u toegang tot het domeincontrolepaneel nodig om de naamservers te wijzigen.

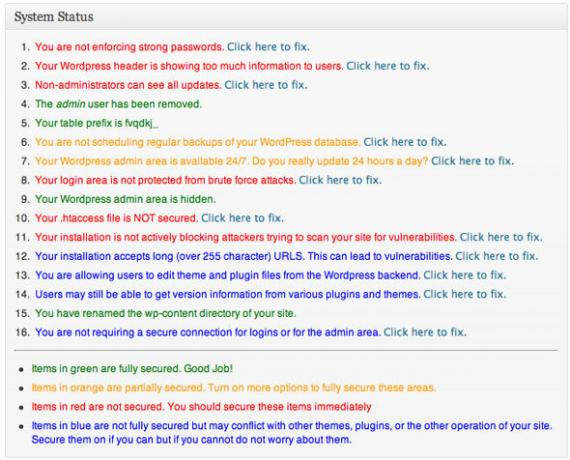

Beveiligingsplug-ins

-

Betere WP-beveiliging implementeert veel van deze oplossingen voor u en is de meest uitgebreide gratis oplossing die er is.

- WordFence is een premium pakket dat uw bestanden actief scant op malwarekoppelingen, omleidingen, bekende kwetsbaarheden enz. - en repareert ze. Prijs begint bij $ 18 / jaar voor 1 site.

- Login beveiligingsoplossing beide beperken inlogpogingen en dwingen veilige wachtwoorden af.

- BulletProof-beveiliging is een uitgebreide maar complexe plug-in die zich bezighoudt met enkele van de meer technische aspecten zoals XSS-injectie en .htaccess-problemen. Er is ook een Pro-versie van de plug-in beschikbaar die een groot deel van het proces automatiseert.

Ik denk dat je het ermee eens zult zijn dat dit een vrij uitgebreide lijst met stappen is om WordPress te versterken, maar ik raad je niet aan om het te implementeren allemaal van hen. Als ik dit allemaal zou moeten doen op elke site die ik ooit heb opgezet, zou ik ze nu nog steeds instellen. Het runnen van welk systeem dan ook brengt een risico met zich mee, en het is uiteindelijk aan jou om de balans te vinden tussen de niveau van beveiliging dat u wilt en de moeite die u wilt steken in het beveiligen ervan - niets gaat ooit 100% veilig. Het laaghangende fruit is hier:

- WordPress up-to-date houden

- Het beheerdersaccount uitschakelen

- Tweestapsverificatie toevoegen

- Een beveiligingsplug-in installeren

Als je die alleen doet, zou je boven 99% van alle andere blogs moeten komen, wat genoeg is om potentiële hackers naar gemakkelijker doelen te laten gaan.

Denk je dat ik iets heb gemist? Vertel het me in de reacties.

James heeft een BSc in Artificial Intelligence en is CompTIA A + en Network + gecertificeerd. Hij is de hoofdontwikkelaar van MakeUseOf en brengt zijn vrije tijd door met het spelen van VR paintball en bordspellen. Hij bouwt al pc's sinds hij een kind was.