Advertentie

De kracht van botnets neemt toe. Een voldoende georganiseerd en geglobaliseerd botnet zal delen van het internet uitschakelen, niet alleen afzonderlijke sites, zoals de kracht die ze hebben. Ondanks hun enorme kracht maakte de grootste DDoS-aanval geen gebruik van een traditionele botnetstructuur.

Laten we eens kijken hoe de kracht van een botnet groeit Wat is een botnet en maakt uw computer deel uit van één?Botnets zijn een belangrijke bron van malware, ransomware, spam en meer. Maar wat is een botnet? Hoe ontstaan ze? Wie controleert ze? En hoe kunnen we ze stoppen? Lees verder en hoe de volgende enorme DDoS waar je over hoort Wat is een DDoS-aanval precies en hoe gebeurt het?Weet jij wat een DDoS-aanval doet? Persoonlijk had ik geen idee tot ik deze infographic las. Lees verder zal groter zijn dan de laatste.

Hoe groeien botnets?

De SearchSecurity-botnetdefinitie staten dat 'een botnet een verzameling apparaten met internetverbinding is, waaronder pc's, servers, mobiele apparaten en internet van dingen apparaten die zijn geïnfecteerd en worden beheerd door een gemeenschappelijk type van malware. Gebruikers zijn zich vaak niet bewust van een botnet dat hun systeem infecteert. "

Botnets verschillen van andere malwaretypes omdat het een verzameling gecoördineerde geïnfecteerde machines is. Botnets gebruiken malware om het netwerk uit te breiden naar andere systemen, voornamelijk met behulp van spam-e-mails met een geïnfecteerde bijlage. Ze hebben ook een paar primaire functies, zoals het verzenden van spam, gegevens verzamelen, klikfraude en DDoS-aanvallen.

De snel uitbreidende aanvalskracht van botnets

Tot voor kort hadden botnets een paar gemeenschappelijke structuren die bekend zijn bij beveiligingsonderzoekers. Maar eind 2016 veranderden de dingen. EEN reeks enorme DDoS-aanvallen De grote cybersecurity-evenementen van 2017 en wat ze u hebben aangedaanWas je in 2017 het slachtoffer van een hack? Miljarden waren, in wat duidelijk het slechtste jaar in cybersecurity tot nu toe was. Met zoveel gebeurt, heb je misschien enkele van de inbreuken gemist: laten we het samenvatten. Lees verder liet onderzoekers rechtop zitten en kennis nemen.

- September 2016. Het nieuw ontdekte Mirai-botnet valt de website van beveiligingsjournalist Brian Krebs aan met 620 Gbps, waardoor zijn website enorm wordt verstoord, maar uiteindelijk mislukt vanwege Akamai DDoS-bescherming.

- September 2016. Het Mirai-botnet valt de Franse webhost OVH aan en versterkt tot ongeveer 1 Tbps.

- Oktober 2016. Een enorme aanval vernietigde de meeste internetdiensten op de oostkust van de VS. De aanval was gericht op DNS-provider Dyn, waarbij de services van het bedrijf naar schatting 1,2 Tbps aan verkeer ontvangen, websites tijdelijk afsluiten, waaronder Airbnb, Amazon, Fox News, GitHub, Netflix, PayPal, Twitter, Visa en Xbox Leven.

- November 2016. Mirai treft ISP's en mobiele serviceproviders in Liberia, waardoor de meeste communicatiekanalen in het hele land worden uitgeschakeld.

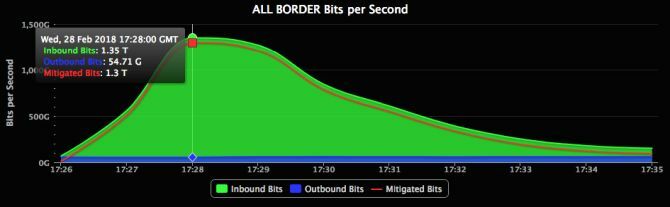

- Maart 2018. GitHub wordt getroffen met de grootste geregistreerde DDoS en registreert ongeveer 1,35 Tbps in aanhoudend verkeer.

- Maart 2018. Netwerkbeveiligingsbedrijf Arbor Networks claimt dat zijn ATLAS wereldwijde verkeer en DDoS-bewakingssysteem 1,7Tbps registreert.

Deze aanvallen escaleren in kracht na verloop van tijd. Maar daarvoor was de grootste DDoS ooit de 500 Gbps-aanval op pro-democratische sites tijdens de protesten van de Hong Kong Occupy Central.

Een deel van de reden voor deze voortdurende toename van het vermogen is een geheel andere DDoS-techniek die geen honderdduizenden met malware geïnfecteerde apparaten vereist.

In de cache opgeslagen DDoS

De nieuwe DDoS-techniek maakt gebruik van de memcached onderhoud. Van die zes aanvallen gebruiken de GitHub- en ATLAS-aanvallen memcached om het netwerkverkeer naar nieuwe hoogten te vergroten. Wat wordt er echter in het geheugen opgeslagen?

Nou, memcached is een legitieme service die op veel Linux-systemen draait. Het slaat gegevens op in het cachegeheugen en verlicht de druk op gegevensopslag, zoals schijven en databases, waardoor het aantal keren dat een gegevensbron moet worden gelezen, wordt verminderd. Het wordt meestal gevonden in serveromgevingen, in plaats van je Linux-bureaublad 5 geweldige Linux-desktopomgevingen waar je nog nooit van hebt gehoordEr zijn veel Linux-desktopomgevingen - waaronder een paar geweldige waar je waarschijnlijk nog nooit van hebt gehoord. Hier zijn vijf van onze favorieten. Lees verder . Bovendien mogen systemen die memcached uitvoeren geen directe internetverbinding hebben (u zult zien waarom).

Memcached communiceert met behulp van het User Data Protocol (UDP), waardoor communicatie mogelijk is zonder authenticatie. Op zijn beurt betekent dit in principe iedereen die toegang heeft tot een computer met internetverbinding via de memcached-service kan er rechtstreeks mee communiceren, en er gegevens van opvragen (daarom zou het geen verbinding met moeten maken internet!).

Het ongelukkige nadeel van deze functionaliteit is dat een aanvaller het internetadres van een machine die een verzoek indient, kan vervalsen. Dus, de aanvaller spoof het adres van de site of dienst naar DDoS en stuurt een verzoek naar zoveel mogelijk gecachte servers. Het gecombineerde antwoord van de opgeslagen servers wordt de DDoS en overweldigt de site.

Deze onbedoelde functionaliteit is op zichzelf al erg genoeg. Maar memcached heeft nog een unieke "mogelijkheid". Memcached kan een kleine hoeveelheid netwerkverkeer enorm vergroten tot iets ongelooflijk groots. Bepaalde opdrachten voor het UDP-protocol resulteren in antwoorden die veel groter zijn dan het oorspronkelijke verzoek.

De resulterende versterking staat bekend als de bandbreedteversterkingsfactor, met aanvalsversterkingsbereiken tussen 10.000 tot 52.000 keer het oorspronkelijke verzoek. (Akami gelooft memcached-aanvallen kunnen “een versterkingsfactor van meer dan 500.000 hebben!)

Wat is het verschil?

U ziet dan dat het grootste verschil tussen een reguliere DDoS-botnet en een DDoS in de memocache ligt in hun infrastructuur. DDoS-aanvallen in Memcache hebben geen enorm netwerk van gecompromitteerde systemen nodig, maar vertrouwen op onveilige Linux-systemen.

Hoogwaardige doelen

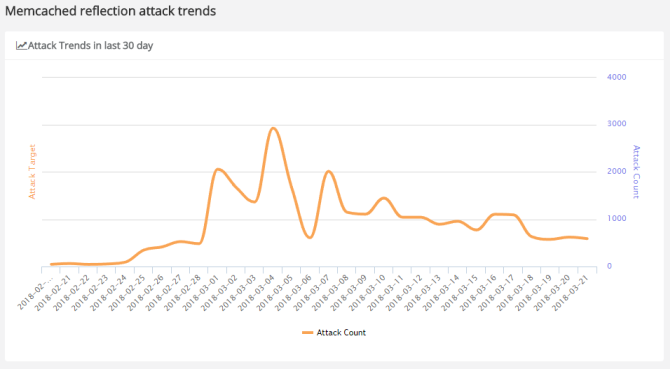

Nu het potentieel van extreem krachtige DDoS-aanvallen in de cache in het wild ligt, kunt u meer van dit soort aanvallen verwachten. Maar de memcached-aanvallen die al hebben plaatsgevonden - niet op dezelfde schaal als de GitHub-aanval - hebben iets anders opgeleverd dan de norm.

Beveiligingsbedrijf Cybereason volgt de evolutie van memcached-aanvallen op de voet. Tijdens hun analyse zagen ze de aanval in de memcache in gebruik als losgeldtool. Aanvallers voegen een klein losgeldbriefje dat om betaling vraagt in Monero 5 redenen waarom u Ransomware-oplichters niet zou moeten betalenRansomware is eng en je wilt er niet door geraakt worden - maar zelfs als je dat doet, zijn er dwingende redenen waarom je dit losgeld NIET zou moeten betalen! Lees verder (een cryptocurrency) en plaats dat bestand vervolgens op een memcache-server. Wanneer de DDoS start, vraagt de aanvaller het losgeldbestand aan, waardoor het doelwit de notitie keer op keer ontvangt.

Veilig blijven?

Eigenlijk is er niets dat je kunt doen om een memcache-aanval te stoppen. Sterker nog, je weet het pas als het klaar is. Of op zijn minst totdat uw favoriete services en websites niet beschikbaar zijn. Dat is tenzij u toegang hebt tot een Linux-systeem of database die in de cache wordt uitgevoerd. Dan moet u echt uw netwerkbeveiliging gaan controleren.

Voor reguliere gebruikers blijft de focus echt liggen op reguliere botnets die via malware worden verspreid. Dat betekent

- Update uw systeem en houd het zo

- Update uw antivirus

- Overweeg een antimalware-tool zoals Malwarebytes Premium De beste computerbeveiliging en antivirusprogramma'sBezorgd over malware, ransomware en virussen? Hier zijn de beste beveiligings- en antivirus-apps die u nodig hebt om beschermd te blijven. Lees verder (de premium-versie biedt realtime bescherming)

- Schakel het spamfilter in uw e-mailclient in Hoe spam-e-mails in Gmail te stoppenKrijgt u te veel spam-e-mails? Deze slimme Gmail-tips helpen u te voorkomen dat ongewenste spam-e-mails uw Gmail-inbox verstoppen. Lees verder ; zet het hoger om de overgrote meerderheid van spam te vangen

- Klik niet op iets waarover u niet zeker bent; dit gaat dubbel voor ongevraagde e-mails met onbekende links

Veilig blijven is geen karwei -het vereist gewoon een beetje waakzaamheid 6 gratis Cyber Security-cursussen die u online veilig houdenVerbaasd over online beveiliging? Verward over identiteitsdiefstal, codering en hoe veilig is het om online te winkelen? We hebben een lijst samengesteld van 6 gratis cursussen voor cyberbeveiliging die alles toelichten, klaar om vandaag te volgen! Lees verder .

Afbeelding tegoed: BeeBright /Depositphotos

Gavin is een Senior Writer voor MUO. Hij is ook de Editor en SEO Manager voor de cryptogerichte zustersite van MakeUseOf, Blocks Decoded. Hij heeft een BA (Hons) Contemporary Writing with Digital Art Practices geplunderd vanuit de heuvels van Devon, evenals meer dan tien jaar professionele schrijfervaring. Hij geniet van overvloedige hoeveelheden thee.