Advertentie

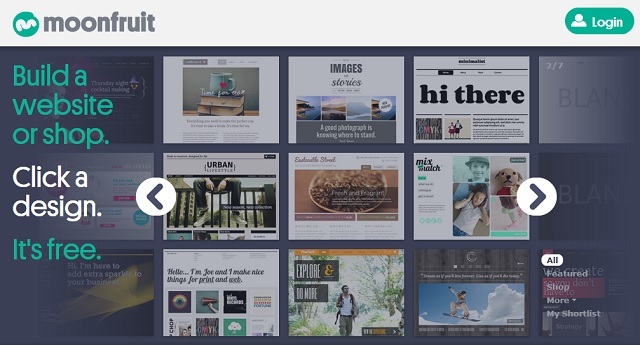

Moonfruit is slechts de laatste in een lange lijst van online reuzen die zijn getroffen door hackers die vastbesloten zijn om invloed en chantage te krijgen de websitebouwer De beste website-bouwers om een schoon online portfolio te makenWelke gratis websitebouwer is het beste voor uw portfolio? Dit zijn de beste websitebouwers waaruit u kunt kiezen! Lees verder .

De hackers dreigden het belangrijkste voorstel van Moonfruit weg te nemen: a Gedistribueerde denial of service (DDoS) Wat is een DDoS-aanval? [MakeUseOf Explains]De term DDoS fluit voorbij wanneer cyberactivisme massaal de kop opsteekt. Dit soort aanvallen halen om verschillende redenen internationale krantenkoppen. De problemen die deze DDoS-aanvallen een vliegende start geven, zijn vaak controversieel of zeer ... Lees verder aanval die de internetpagina's van haar klanten offline zou halen.

Sommige Moonfruit-gebruikers klaagden over hoe het bedrijf op de dreiging reageerde, maar we waren echt onder de indruk. Andere sites kunnen zelfs veel leren van hoe ze met de situatie zijn omgegaan.

Wat is er gebeurd?

We ervaren momenteel een DDoS-aanval. We werken aan een oplossing voor het probleem en blijven updaten. Excuses voor het ongemak

- Moonfruit (@moonfruit) 10 december 2015

De service wordt nu weer normaal. Ons operatieteam zal de situatie blijven volgen. We waarderen uw geduld.

- Moonfruit (@moonfruit) 10 december 2015

Op donderdag 10th December gingen sites die door Moonfruit werden aangedreven kortstondig uit de lucht. De volgende dag legden ze een verklaring af aan klanten die onthulden dat het bedrijf een DDoS-aanval had meegemaakt, een voorproefje van 45 minuten van wat zou komen als niet aan de losgeldvereisten zou worden voldaan.

De verantwoordelijke hackers noemen zichzelf het Armada Collective, een organisatie waarvoor de Zwitserse regering de burgers pas vorige maand waarschuwde. Hun vraag was een grote som geld, overgemaakt door Bitcoin. De groep wijst erop:

"Bitcoin is anoniem, niemand zal ooit weten dat je hebt meegewerkt."

Als het eerste losgeld niet werd betaald, zou er op maandag 14 een volgende DDoS-aanval plaatsvinden, waarbij hun servers overspoeld zouden worden met verbindingsverzoeken om een schat aan sites te vernietigen.th December, vermoedelijk met de eisen die elke dag toenemen, net zoals eerdere chantageberichten hebben verklaard.

De verklaring van Moonfruit weerlegde echter:

“Na onderzoek van de groep is het heel duidelijk dat zelfs als we ze zouden betalen (iets wat we nooit zouden overwegen), de aanvallen niet zouden ophouden. Sterker nog, wanneer iemand heeft toegegeven en betaald, worden de aanvallen erger en nemen de eisen toe. '

Het Armada-collectief geeft het natuurlijk niet zo gemakkelijk op, en inderdaad, Moonfruit-sites hebben gehandeld langzaam met onderzoeken aan de gang, maar hoe het website-bouwbedrijf met de dreiging omging, was bewonderenswaardig.

Wat deed Moonfruit?

Ze hebben alle sites 12 uur lang verwijderd en hun gebruikers gewaarschuwd.

We kunnen alleen maar aannemen dat het bericht van het Collectief vergelijkbaar was met hun eerdere bedreigingen, dus Moonfruit's aandacht vestigen op de afpersers druist in tegen dit:

"Als je dit aan de media meldt en probeert wat gratis publiciteit te krijgen door onze naam te gebruiken, in plaats van te betalen, zal de aanval permanent beginnen en lang duren."

Dat is echter niet ongebruikelijk: veel slachtoffers uit het verleden, vooral e-mailhostingsites zoals Runbox, Hushmail en ProtonMail, hebben de aanval aangekondigd.

Desalniettemin mailde Moonfruit hun gebruikers zo snel mogelijk - ondanks beweringen dat ze het probleem traag communiceerden. Het probleem erkennen in het openbaar is slechts het halve werk. Wat ze daadwerkelijk hebben gedaan om de aanval te bestrijden, is belangrijk.

Het was een drastische stap om alle sites die door Moonfruit worden gehost voor een halve dag te verwijderen, maar we moeten de suggestie weren dat ze zichzelf tijdelijk verslagen. Het was de slimste zet die gemaakt kon worden.

Gedurende die tijd voerde Moonfruit "aanzienlijke veranderingen in de infrastructuur" uit, waarbij hij zijn betalende klanten vroeg om configuratiewijzigingen aan te brengen. Het is in het belang van gebruikers dat ze niet zomaar toegeven aan de afpersers. Ron Symons, regiodirecteur bij DDoS-mitigatiebedrijf A10 Networks, legde uit:

"Nog zorgwekkender is dat DDoS-aanvallen vaak fungeren als rookgordijnen die meer invasieve aanvallen verbergen, aangezien hackers onbewaakte achterdeuren van het systeem misbruiken om gevoelige gegevens te stelen."

Dit kan persoonlijk identificeerbare informatie (PII) en betalingsgegevens omvatten, die beide kunnen worden opgehaald een eerlijke prijs op het Dark Web Hier is hoeveel uw identiteit waard zou kunnen zijn op het Dark WebHet is ongemakkelijk om jezelf als handelswaar te zien, maar al je persoonlijke gegevens, van naam en adres tot bankrekeninggegevens, zijn iets waard voor online criminelen. Hoeveel ben je waard? Lees verder . Het is een sentiment dat terugkomt in de meest recente update van Moonfruit.

Toegegeven, met Kerstmis om de hoek is dit een vreselijke tijd voor downtime en klanten hebben zeker het recht om ontevreden te zijn, maar dat is precies waarom het Armada Collective zich op Moonfruit heeft gericht nu. Zoals ze aangeven, kunnen ze alleen bepalen hoe ze hebben gereageerd, niet de timing.

Wat we hiervan kunnen leren

Allereerst mag geen enkele site toegeven aan losgeldverzoeken. Moonfruit heeft gelijk als hij stelt dat betalen simpelweg een toename van aanvallen zou betekenen.

De meeste bedrijven die publiekelijk worden onthuld als ze worden blootgesteld aan DDoS-aanvallen, hebben vergelijkbare beweringen: kantoorsuite-bedrijven, Zoho en e-mailclients zoals Neomailbox en VFEmail weigeren allemaal te betalen. Maar eerder dit jaar gaf ProtonMail toe te hebben betaald in de regio van $ 6000 na gechanteerd te zijn door het Collectief, met de sombere aankondiging:

“[We] werden door derden onder grote druk gezet om gewoon het losgeld te betalen, wat we met tegenzin overeenkwamen te doen om 15.30 uur Genève tijd... We hoopten dat we door te betalen de andere bedrijven die door de aanval op ons werden getroffen, konden sparen, maar de aanvallen gingen door niettemin."

In feite hielden ze niet alleen de komende uren stand, maar ook in de volgende dagen, met de leiding bedrijf toe te voegen:

“Dit was een collectieve beslissing van alle betrokken bedrijven en hoewel we het er niet mee eens waren, respecteerden we het toch, rekening houdend met de honderdduizenden Zwitserse Francs in schade geleden door andere bedrijven die betrokken waren bij de aanval op ons... Dit was duidelijk een verkeerde beslissing, dus laten we duidelijk zijn voor alle toekomstige aanvallers - ProtonMail zal NOOIT meer betalen losgeld."

Moonfruit stond ook open voor hun klanten, iets wat veel bedrijven weigeren te doen, omdat ze bang zouden zijn dat hun reputatie zou worden geschaad. Soms zelfs hun stilte is een goede zaak Waarom bedrijven schendingen geheim houden, kan een goede zaak zijnMet zoveel informatie online, maken we ons allemaal zorgen over mogelijke inbreuken op de beveiliging. Maar deze inbreuken kunnen in de VS geheim worden gehouden om u te beschermen. Het klinkt gek, dus wat is er aan de hand? Lees verder , maar Moonfruit hielp eigenlijk hun reputatie.

Gebruikers waarderen eerlijkheid, zeker wanneer downtime zelf werd opgelegd om intieme gegevens te beschermen. En dat is de sleutel: uw klanten centraal stellen. In de e-mail verzonden naar gebruikers op 16th December, Moonfruit stelt gerust:

“Enorme DDoS-aanvallen, zoals die waaraan we zijn blootgesteld, maskeren vaak gevaarlijkere vormen van aanvallen die een groter risico kunnen opleveren. De gevolgen van het proberen uit te sluiten van deze aanvallen, zonder het soort doorslaggevende acties te nemen dat we hebben, kunnen ongelooflijk ernstig zijn, soms met weken van stilstand tot gevolg. We geloven echt dat de beslissingen die we de afgelopen dagen hebben genomen in uw belang zijn geweest. "

Het initiatief nemen en precies doen wat de afpersers zouden doen, lijkt contra-intuïtief, maar als dat zo is het betekent dat ze een mogelijke aankomende aanval volledig kunnen onderzoeken en voorkomen, dit kan alleen maar goed zijn ding. Moonfruit beleeft geen gemakkelijke tijd, maar kan er zeker van zijn dat ze het juiste doen.

Wat nu?

UPDATE, 15/12/15, 19:00 (GMT): sites worden geladen en moeten zichtbaar zijn voor uw bezoekers. Nog steeds niet mogelijk om in te loggen: https://t.co/w2CvVG1xqQ

- Moonfruit (@moonfruit) 15 december 2015

Moonfruit is natuurlijk niet perfect. Zoals Alexandra Yount opmerkt:

'[T] hij is een wat slechte planning. DDoS-bescherming wordt vaak gekocht in het midden van een crisis in plaats van in een tijd dat infrastructuurwijzigingen minder kritisch zijn voor klanten. Als hier eerder voor was gezorgd, had het gewoon een kwestie van hun provider kunnen vragen om hun bescherming te vergroten... ”

Het is echter belangrijk om Moonfruit niet de schuld te geven. Het is niet hun schuld; het is het Armada Collective, wie ze ook zijn. We weten niet of dit een groep is of een groot aantal die de toch al slechte mensen kapen reputatie van de hackers Wat is het verschil tussen een goede hacker en een slechte hacker? [Mening]Af en toe horen we iets in het nieuws over hackers die sites verwijderen, een exploiteren veelheid aan programma's, of dreigen zich een weg te banen naar hoogbeveiligde gebieden waar ze zich bevinden hoort er niet bij. Maar als... Lees verder om snel geld te verdienen.

Vanaf 16th December, de voortgang is traag en de normale service is niet volledig hervat. In de meeste gevallen moeten sites worden geladen, maar gebruikers kunnen ze helemaal niet bewerken.

Was u getroffen door de downtime? Gebruik je Moonfruit, wetende dat ze bestand waren tegen een DDoS-aanval of overweeg je ergens anders? Welke andere lessen kunnen worden geleerd?

Afbeeldingscredits: Hacker Rene door Ivan David Gomez Arce.

Als hij geen televisie kijkt, boeken leest in Marvel-strips, luistert naar The Killers en geobsedeerd is door scriptideeën, doet Philip Bates zich voor als freelanceschrijver. Hij verzamelt graag alles.