Advertentie

De Heartbleed-bug Heartbleed - Wat kunt u doen om veilig te blijven? Lees verder is het onderwerp geweest van veel handwringen en is er een genoemd van de ernstigste inbreuken op de computerbeveiliging aller tijden Grote bug in OpenSSL brengt een groot deel van het internet in gevaarAls jij een van die mensen bent die altijd heeft geloofd dat open source cryptografie de veiligste manier is om online te communiceren, sta je voor een beetje een verrassing. Lees verder . Maar sommige mensen zijn er niet van overtuigd - wie heeft Heartbleed tenslotte eigenlijk geschaad? Welnu, er zijn verschillende gemelde aanvallen van Heartbleed gebruikt om echt schade aan te richten. Als je denkt dat Heartbleed een hype is, denk dan nog eens goed na.

900 SINs gestolen van de Canadian Revenue Agency

In Canada gebruikte een aanvaller de Heartbleed-bug tegen de Canadian Revenue Agency, waarbij ongeveer 900 socialezekerheidsnummers (SIN's) werden vastgelegd van mensen die hun inkomstenbelastingen indienden. Dit is in feite het Canadese equivalent van een aanvaller die burgerservicenummers (SSN's) van de IRS in de VS vastlegt. Sommige gegevens met betrekking tot Canadese bedrijven zijn ook gestolen.

De aanvaller is gearresteerd omdat hij deze nummers had vastgelegd, maar we weten niet of de aanvaller de SIN's heeft verkocht of aan iemand anders heeft doorgegeven. Net als burgerservicenummers in de Verenigde Staten zijn deze nummers over het algemeen niet wijzigbaar - ze kunnen alleen worden gewijzigd als u bewijst dat u het slachtoffer bent van fraude. Betrokken belastingbetalers moeten zich abonneren op een kredietbewakingsdienst en bijhouden welke personen proberen bankrekeningen en creditcards op hun naam te openen. Identiteitsdiefstal 6 Waarschuwingssignalen van digitale identiteitsdiefstal die u niet mag negerenIdentiteitsdiefstal is tegenwoordig niet zo zeldzaam, maar toch lopen we vaak in de val door te denken dat het altijd met "iemand anders" zal gebeuren. Negeer de waarschuwingssignalen niet. Lees verder is hier een ernstige zorg.

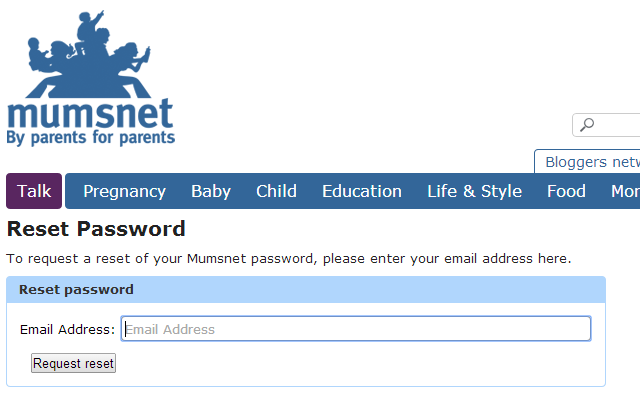

Mumsnet en andere wachtwoorddiefstallen

Mumsnet heeft onlangs aangekondigd dat het alle gebruikers dwingt hun wachtwoord te wijzigen. Dit was niet alleen een preventieve maatregel - Mumsnet had reden om dat te geloven aanvallers hadden toegang gekregen tot de wachtwoorden en privéberichten behorend tot maximaal 1,5 miljoen gebruikers.

Dit is waarschijnlijk niet de enige website waarvan gevoelige wachtwoorden zijn gestolen. Als mensen dat zijn de grote fout maken om hetzelfde wachtwoord op meerdere websites te hergebruiken Gids voor wachtwoordbeheerVoel je niet overweldigd door wachtwoorden, of gebruik gewoon dezelfde op elke site zodat je ze onthoudt: ontwerp je eigen wachtwoordbeheerstrategie. Lees verder kan een aanvaller toegang krijgen tot andere accounts. Als iemand bijvoorbeeld hetzelfde wachtwoord gebruikt voor zowel zijn Mumsnet-account als het e-mailaccount dat is gekoppeld aan zijn Mumsnet-account, kan de aanvaller toegang krijgen tot dat e-mailaccount. Van daaruit kan de aanvaller andere wachtwoorden resetten en toegang krijgen tot andere accounts

Als u een e-mail heeft ontvangen van een service waarin u wordt geadviseerd uw wachtwoord te wijzigen en ervoor te zorgen dat u niet hetzelfde gebruikt wachtwoord ergens anders, is het mogelijk dat de wachtwoorden van de service zijn gestolen - of dat de wachtwoorden zijn gestolen en niet zeker.

VPN-kaping en diefstal van privésleutels

Dat maakte beveiligingsbedrijf Mandiant bekend aanvallers gebruikten Heartbleed om een interne bedrijfs-VPN te doorbrekenof virtueel particulier netwerk, behorend bij een van hun klanten. De VPN gebruikte multifactor authenticatie Wat is tweefactorauthenticatie en waarom u deze moet gebruikenTwee-factor-authenticatie (2FA) is een beveiligingsmethode die twee verschillende manieren vereist om uw identiteit te bewijzen. Het wordt veel gebruikt in het dagelijks leven. Betalen met een creditcard vereist bijvoorbeeld niet alleen de kaart, ... Lees verder , maar dat deed er niet toe - - de aanvaller kon privé-coderingssleutels stelen van een VPN-apparaat met de Heartbleed-aanval en kon vervolgens activerende VPN-sessies kapen.

We weten niet welk bedrijf hier is aangevallen - Mandiant heeft zojuist aangekondigd dat het een 'majoor' was bedrijf. ' Aanvallen zoals deze kunnen worden gebruikt om gevoelige bedrijfsgegevens te stelen of interne gegevens te infecteren bedrijfsnetwerken. Als bedrijven er niet voor zorgen dat hun netwerken niet kwetsbaar zijn voor Heartbleed, kan hun beveiliging gemakkelijk worden omzeild.

De enige reden waarom we hierover horen, is omdat Mandiant mensen wil aanmoedigen om hun te beveiligen VPN-servers De beste VPN-servicesWe hebben een lijst samengesteld met wat we beschouwen als de beste Virtual Private Network (VPN) -serviceproviders, gegroepeerd op premium, gratis en torrent-vriendelijk. Lees verder . We weten niet welke bedrijven hier zijn aangevallen omdat bedrijven niet willen aankondigen dat ze zijn gehackt.

Dit is niet het enige bevestigde geval waarin Heartbleed wordt gebruikt om een privéversleutelingssleutel te stelen uit het geheugen van een actieve server. CloudFlare betwijfelde of Heartbleed kon worden gebruikt om privé-coderingssleutels te stelen en gaf een uitdaging - probeer zo mogelijk de privé-coderingssleutel van onze server te halen. Meerdere mensen hebben de privésleutel binnen één dag verkregen.

Staatscontrolebureaus

Omgekeerd had de Heartbleed-bug kunnen worden ontdekt en geëxploiteerd door staatstoezicht- en inlichtingendiensten voordat deze algemeen bekend werd. Dat meldde Bloomberg de NSA heeft Heartbleed gedurende ten minste twee jaar uitgebuit. De NSA en Witte Huis ontkenden dit, maar directeur van de nationale inlichtingendienst James Clapper zei beroemd dat de NSA geen gegevens over miljoenen Amerikanen verzamelde voordat de bewakingsactiviteiten van de NSA bekend werden, iets we weten nu dat het niet waar is Wat is PRISM? Alles wat u moet wetenDe National Security Agency in de VS heeft toegang tot alle gegevens die u opslaat bij Amerikaanse serviceproviders zoals Google Microsoft, Yahoo en Facebook. Ze volgen waarschijnlijk ook het grootste deel van het verkeer dat over de ... Lees verder . Dat weten we ook de NSA legt beveiligingslekken op voor gebruik tegen bewakingsdoelen in plaats van ze te rapporteren, zodat ze kunnen worden opgelost.

Afgezien van de NSA zijn er andere staatssurveillance-instanties in de wereld. Het is mogelijk dat de staatsbewakingsdienst van een ander land deze bug heeft ontdekt en deze heeft gebruikt tegen bewakingsdoelen, mogelijk zelfs in de VS gevestigde bedrijven en overheidsinstanties. We weten hier niets zeker, maar het is heel goed mogelijk dat Heartbleed is gebruikt voor spionage activiteiten voordat het openbaar werd gemaakt - het zal zeker voor deze doeleinden worden gebruikt nu het openbaar is kennis!

We weten het gewoon niet

We weten alleen niet hoeveel schade Heartbleed heeft aangericht. Bedrijven die dankzij Heartbleed met inbreuken eindigen, willen vaak voorkomen dat ze beschamende aankondigingen doen die hun bedrijf kunnen schaden of hun aandelenkoersen kunnen schaden. Het is over het algemeen gemakkelijker om het probleem intern aan te pakken dan de wereld te laten weten.

In veel andere gevallen weten services niet dat ze zijn gebeten door Heartbleed. Dankzij het type verzoek dat de Heartbleed-kwetsbaarheid gebruikt, worden Heartbleed-aanvallen niet in veel serverlogboeken weergegeven. Het verschijnt nog steeds in netwerkverkeerslogboeken als u weet waarnaar u moet zoeken, maar niet elke organisatie weet waarnaar ze moeten zoeken.

Het is ook mogelijk dat de Heartbleed-bug in het verleden is uitgebuit, voordat het algemeen bekend werd. Het is mogelijk dat cybercriminelen of - waarschijnlijker - staatstoezichthouders de bug hebben ontdekt en deze hebben gebruikt. De voorbeelden hier zijn slechts een momentopname van de weinige dingen die we weten.

De hype is gerechtvaardigd: het is belangrijk dat we services en apparaten zo snel mogelijk up-to-date krijgen om de schade te verminderen en in de toekomst ergere aanvallen te voorkomen.

Afbeelding tegoed: snoopsmas op Flickr, ChrisDag op Flickr

Chris Hoffman is een techblogger en een allround technologieverslaafde die in Eugene, Oregon woont.